在 Kali Linux 上学习 Burp Suite:第 3 部分

介绍

在 Burp Suite 系列的第三部分中,您将学习如何使用 Burp Suite 实际收集代理流量并使用它发起实际的暴力攻击。它将与我们使用 Hydra 测试 WordPress 登录的指南有点平行。不过,在本例中,您将使用 Burp Suite 收集有关 WordPress 的信息。

本指南的目的是说明如何使用 Burp Suite 代理收集的信息来进行渗透测试。 请勿在不属于您的任何计算机或网络上使用此功能。

对于本指南,您还需要安装 Hydra。这里不会深入介绍如何使用 Hydra,您可以查看我们的 Hydra SSH 指南。 Kali Linux 已经默认安装了 Hydra,所以如果您使用 Kali,不用担心。否则,Hydra 应该位于您的发行版的存储库中。

登录失败

在开始之前,请确保 Burp 仍在将流量代理到您的本地 WordPress 站点。您将需要捕获更多流量。这次,您将重点关注登录过程。 Burp 将收集您需要能够对 WordPress 安装发起暴力攻击的所有信息,以测试用户登录信息的强度。

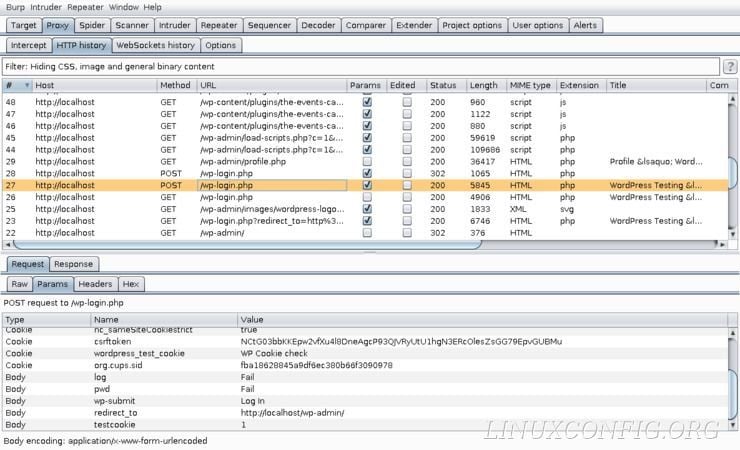

导航至http://localhost/wp-login.php。查看该请求和生成的响应。那里确实应该还没有什么令人兴奋的事情。您可以在请求中清楚地看到登录页面的 HTML。找到 form 标签。记下该表单上输入字段的name 选项。另外,请注意必须与该表单一起提交的 cookie。

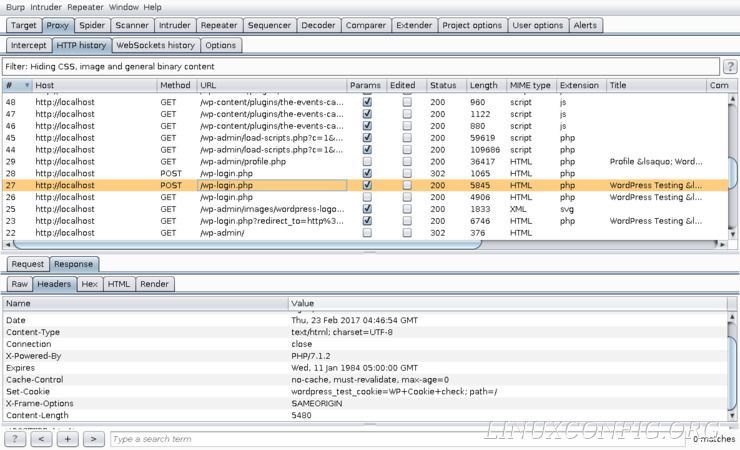

是时候收集一些真正有用的信息了。输入您知道会导致登录失败的登录名和密码并提交。检查随请求提交的参数。您可以清楚地看到您提交的登录信息以及您在页面源代码中看到的输入字段的名称。您还可以查看提交按钮的名称以及随表单一起发送的 cookie。

登录成功

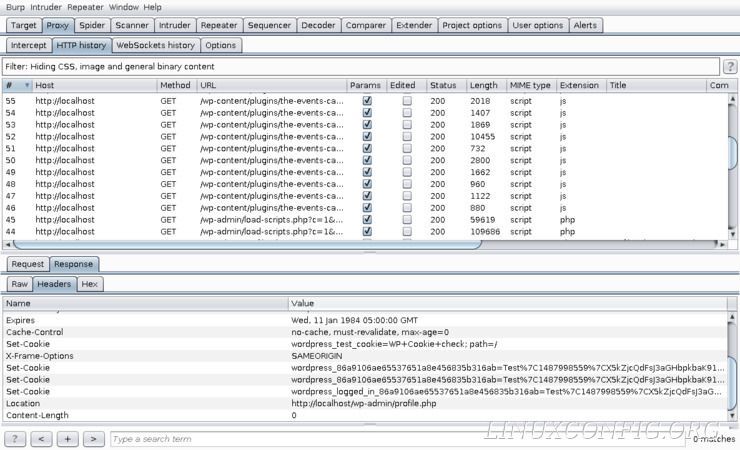

通过 Burp Suite 中记录的有关登录失败的信息,您现在可以看到成功登录的样子。您可能会猜到请求会是什么样子,但响应会有些令人惊讶。继续向表单提交正确的登录信息。

成功的提交将生成几个新的请求,因此您必须回头查找失败的请求。您需要的请求应该直接在它之后。一旦你拥有它。看看它的参数。它们看起来应该非常相似,但输入了正确的凭据。

现在,看一下来自服务器的响应。那里没有 HTML。服务器重定向以响应成功的表单提交。然后,标头将作为测试成功登录的最佳信息来源。记下那里有什么信息。回去看看登录不成功的情况。您是否注意到成功登录时存在的任何内容,而不是不成功登录时存在的内容? Location 标头是一个非常好的指示器。 WordPress 不会针对失败的请求进行重定向。然后重定向可以作为测试条件。

使用信息

您已准备好使用 Hydra 来测试您的 WordPress 密码的强度。在启动 Hydra 之前,请确保您有一两个单词列表供 Hydra 测试用户名和密码。

以下是可用于测试密码的命令。先看一下,然后分解。

$ hydra -L lists/usrname.txt -P lists/pass.txt localhost -V http-form-post '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1:S=Location'-L 和 -P 标志都指定 Hydra 测试时使用的用户名和密码单词列表。 -V 只是告诉它将每个测试的结果输出到控制台。显然,localhost 是目标。然后,Hydra 应加载 http-form-post 模块,以使用 POST 请求测试表单。请记住,这也包含在表单提交请求中。

最后一部分是一个长字符串,告诉 Hydra 要传递到表单中的内容。字符串的每个部分都用 : 分隔。 /wp-login.php 是 Hydra 将测试的页面。 log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1 是 Hydra 应该与之交互的字段集合,以 & 分隔。请注意,该字符串使用参数中的字段名称。 ^USER^ 和 ^PASS^ 是 Hydra 将从单词列表中填充的变量。最后一块是测试条件。它告诉 Hydra 在收到的响应中查找“位置”一词,以查看登录是否成功。

希望当 Hydra 完成测试时,您不会看到任何成功的登录。否则,您将需要重新考虑您的密码。

结束语

您现在已经成功使用 Burp Suite 作为信息收集工具来对本地托管的 WordPress 安装进行实际测试。您可以清楚地看到从通过 Burp Suite 代理收集的请求和响应中提取有价值的信息是多么容易。

本系列的下一篇也是最后一篇指南将涵盖 Burp Suite 中提供的许多其他工具。它们都围绕代理展开,因此您已经拥有了坚实的基础。这些工具可能只会使某些任务变得更容易。